اکثر متخصصان و علاقمندان دنیای Shared Storage ها پس از اولین برخورد با استوریج 3PAR با برخی مفاهیمی روبروی می شوند که با اصطلاحات استوریج های سنتی متفاوت بوده و درک معماری و کارکرد استوریج 3PAR را بسیار سخت و نامفهوم جلوه می دهد.

در اینجا به معرفی و توضیح این مفاهیم و اصطلاحات پرداخته و این معماری پیچیده و در عین حال جذاب و کاربردی را توضیح می دهیم.

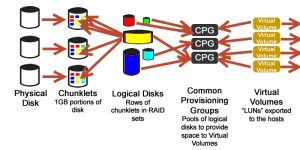

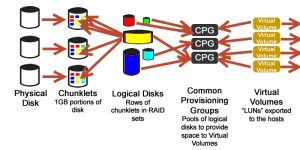

Physical Disks, Chunklet, CPG, Logical Disks, Region, Virtual Volume برخی از این مفاهیم بوده که در ساختار استوریج 3PAR به عنوان ساختارهای کلیدی نقش دارند. به طور کلی می توان این مفاهیم را تا زمان ارتباط با Host در 5 لایه دسته بندی کرد.

باید توجه داشت رد و بدل شدن اطلاعات بین Host ها و نهایی ترین مقصد آن ها در یک Shared Storage که دیسک ها می باشد، دارای یک فرایند می باشد که این فرایند در 3PAR بسیار پیچیده تر است. اما شناخت این مسیر و فرایند پیچیده شاید در مرحله اول دشوار و نامفهوم به نظر برسد ولی با صرف زمان و درک دقیق آن، معماری پیشرفته 3PAR جذاب خواهد بود.

Physical Disks در استوریج 3par

هارد دیسک هایی (PD’s) که وارد Cage استوریج 3PAR می گردند. دیسک های فیزیکی در 3PAR به 3 نوع (Flash Drive(SSD),FC(SAS 10k,15k),NLSAS(7.2k تقسیم می گردند.

Chunklet در استوریج 3par

مجازی سازی به معنای واقعی و جامع در معماری 3PAR اعمال گردیده است. پس از نصب دستگاه و قرار دادن HDD و SSD ها بر روی استوریج در اولین مرحله استوریج 3PAR اقدام به پیاده سازی این معماری بر روی هارد دیسک ها می کند. در مرحله Initializing استوریج و پس از admit شدن هارد دیسک سیستم عامل استوریج شروع به ساخت قسمت های 1GB بر روی کلیه هارد های وارد شده در دستگاه می کند. به طوری که از زمان شروع شدن Initializing تا مدت زمانی که کلیه هارد دیسک ها به صورت قسمت های 1GB تقسیم گردند این فرایند ادامه خواهد داشت.(گاها چندین ساعت)

به این قسمت های 1GB که بر روی تمامی هارد ها ساخته می شود Chunklet گفته می شود. این شاخص به عنوان متمایز ترین مفهوم این استوریج نسبت به دیگر استوریج های سنتی شناخته می شود. شایان ذکر است در VNX مفهومی به نام Slice که مشابه Chunklet می باشد وجود دارد. که در مباحث دیگر به مقایسه این دو می پردازیم.

Chunklet ها مانند دیسک های کوچک 1GB عمل می کنند. در واقع در محیط مجازی سازی شده ذخیره ساز 3PAR دارای تعدادی زیادی دیسک های مجازی 1GB به ازای تعداد هارد های فیزیکی خواهد بود که اعمال تنظیمات و سیاست ها بر روی آن ها انجام خواهد شد.

Chunklet ها به دو نوع Data Chunklet و Spare Chunklet تقسیم می شود. با توجه به معماری 3PAR نیازی به استفاده از یک هارد دیسک فیزیکی مشخص به عنوان Spare نمی باشد بلکه با توجه به کارکرد دستگاه بر اساس Chunklet Base بودن Spare استفاده شده در استوریج نیز از Chunklet ها ساخته می شود اینکه چه میزان از فضای هارد دیسک های فیزیکی به عنوان Spare Chunklet اختصاص یابد به سیاست هایی که زمان Initialization اعمال می گردد بر می گردد. در حالت Default این میزان به ازای هر نوع دیسک اعم از SSD,FC,NL SAS برابرفضای 2Disk از آن دسته دیسک ها می باشد.

Common Provisioning Group در استوریج 3par

CPG یک Policy است که طبق آن Chunklet ها روی یک Array قرار می گیرند. در واقع چینش Chunklet ها را بر اساس Type Disk, RAID و HA مشخص می کند. معمولا یک CPG بر اساس نوع هارد و نوع RAID ساخته می شود. زمانی که یک CPG ساخته می شود در واقع هیچ تغییری بر روی فضاها اعمال نمی گردد و تا زمانی که Virtual Volume درون آن CPG تعریف نگردد فضا اختصاص نیافته است. شاید بهتر است CPG را با مفهوم Disk Group در استوریج های سنتی مانند EVA و MSA مقایسه کرد با این تفاوت که در اینجا CPG به جای تغذیه مستقیم از دیسک های فیزیکی از Logical Disk ها استفاده می کند.

Logical Disks در استوریج 3par

پس از تعریف و ساخت یک CPG مفهوم جدیدی به نام Logical Disk نمایان می گردد که قبل از آن وجود نداشت. Logical Disk به ردیفی از Chunklet ها که بر اساس یک CPG با هم RAID می گردند گفته می شود. وظیفه LD این است که مطمئن گردد هر Chunklet قرار گرفته در RAID به صورت فیزیکی بر روی یک دیسک مجزا قرار می گیرد. LD ها مستقیما توسط کاربر ساخته نمی شوند بلکه زمانی که یک CPG ساخته می شود به وجود می آیند. باید توجه اشت که هر LD در اختیار یک نود از نودهای استوریج می باشد.

Virtual Volume در استوریج 3par

Virtual Volume ها از مفاهیم HPE می باشد که عموما ما آن را با نما LUN می شناسیم. به LUN که به یک Host معرفی یا Present می گردد VLUN گفته می شود. یک Virtual Volume فضای خود را از یک CPG می گیرد. فضای Virtual Volume ها به سه نوع (Fully Provisioned Virtual Volume (FPVV و (Thin Provision VV (TPVV و (Thin DE duplicated VV (TDVV تقسیم می گردد.